Una filtración de datos de Gravy Analytics ha destapado una realidad alarmante en el ecosistema de aplicaciones móviles: más de 2.000 apps en la App Store y Google Play recopilan y comparten datos de geolocalización sin el consentimiento de los usuarios. En muchos casos, incluso los propios desarrolladores desconocen que sus aplicaciones están involucradas en esta recopilación de información.

La filtración ha generado un intenso debate sobre la privacidad digital y el negocio que rodea la comercialización de datos personales, ya que estos terminan en redes publicitarias y empresas de análisis sin que los usuarios sean conscientes de ello. Un investigador, tras descubrir que varias de las apps afectadas estaban instaladas en su propio iPhone, decidió analizar cómo fluye esta información y hasta qué punto es accesible para terceros.

El análisis comenzó con la instalación de una única aplicación en un iPhone restaurado a valores de fábrica y con una nueva Apple ID. A través de Charles Proxy, una herramienta de inspección de tráfico de red, se detectaron múltiples solicitudes enviadas por la app a distintos servidores en cuestión de segundos. Lo más alarmante fue que, aunque los servicios de localización estaban desactivados, la aplicación seguía enviando datos de geolocalización y dirección IP a terceros.

Uno de los casos más preocupantes fue el de Unity Ads, la plataforma publicitaria de Unity, el popular motor de videojuegos. En los registros se encontró que, sin necesidad de otorgar permisos de ubicación, la aplicación enviaba coordenadas aproximadas, dirección IP, operador de red móvil, modelo de dispositivo e incluso un identificador único de usuario. Esta información pasaba a través de Moloco Ads, otra empresa de publicidad, antes de llegar a anunciantes como Bwin, que utilizaban estos datos para personalizar anuncios en tiempo real.

El problema no se limitaba a Unity. Facebook también aparecía en los registros de tráfico de red, recibiendo dirección IP y marca de tiempo, a pesar de que ninguna app de Meta estaba instalada en el dispositivo. Este hallazgo sugiere que, incluso sin interactuar directamente con la plataforma, el ecosistema de anuncios de Meta es capaz de recopilar información sobre los usuarios sin una conexión aparente con sus servicios.

El análisis reveló que, además de la geolocalización, muchas aplicaciones recopilan datos aparentemente irrelevantes pero potencialmente explotables, como el nivel de brillo de la pantalla, el estado de la batería, la memoria RAM disponible, el espacio de almacenamiento y si el usuario está usando auriculares.

Aunque algunas empresas justifican esta recolección como una forma de optimizar la experiencia del usuario, se han reportado casos de uso controvertidos. Un ejemplo es el de Uber, que según algunas investigaciones, ajusta sus precios dinámicamente en función del nivel de batería, aprovechándose de la probabilidad de que un usuario con poca carga acepte tarifas más altas.

Estos datos, cuando se combinan con identificadores de publicidad, permiten a los anunciantes y redes publicitarias crear perfiles detallados de los usuarios sin su conocimiento.

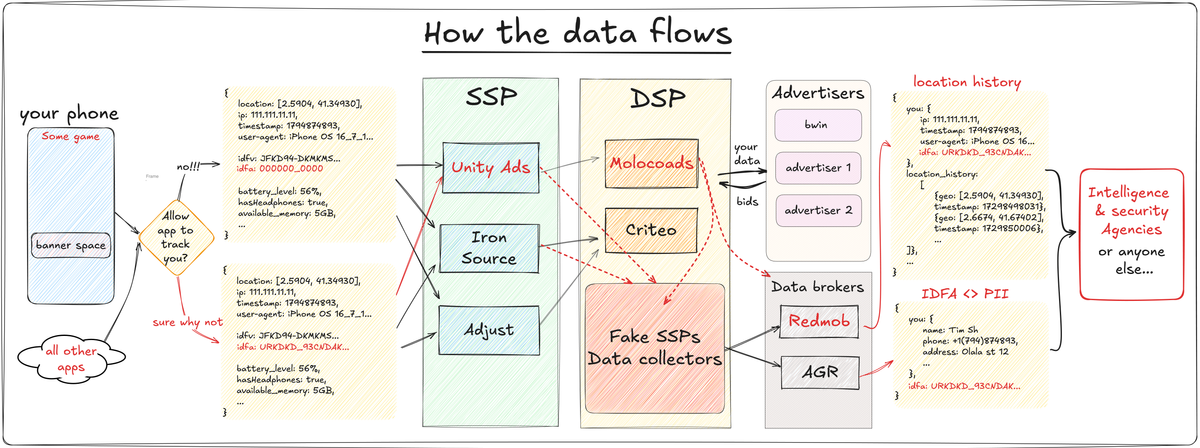

El flujo de datos desde las aplicaciones hasta los compradores sigue un proceso complejo que involucra a múltiples actores. Las apps envían información a intermediarios publicitarios, que a su vez la revenden a redes de anuncios y brókers de datos.

Plataformas como Datarade actúan como verdaderos mercados de información, ofreciendo acceso a bases de datos que contienen información sobre millones de dispositivos. Empresas como Redmob comercializan datos de ubicación en tiempo real, con registros que pueden actualizarse cada pocos segundos. Estos paquetes de datos pueden alcanzar precios de hasta 120.000 dólares anuales, incluyendo información de más de 1.500 millones de dispositivos en todo el mundo.

Pero el problema va más allá de la venta de datos de geolocalización. También existen empresas que combinan estos registros con información personal, como nombres, direcciones físicas, correos electrónicos y números de teléfono. De esta manera, cualquier entidad con acceso a estas bases de datos puede identificar y rastrear a personas concretas utilizando su identificador de publicidad móvil (IDFA o MAID), cruzándolo con datos personales obtenidos de otras fuentes.

Si bien es casi imposible eliminar completamente la recopilación de datos por parte de aplicaciones y redes publicitarias, hay algunas medidas que los usuarios pueden tomar para minimizar su exposición:

- Desactivar los permisos de ubicación en aquellas apps donde no sea estrictamente necesario.

- Evitar otorgar permisos de rastreo publicitario en dispositivos iOS y Android.

- Utilizar redes privadas virtuales (VPNs) para ocultar la dirección IP y reducir la precisión del rastreo de ubicación.

- Limitar el uso de aplicaciones gratuitas con publicidad, ya que estas suelen financiarse a través de la venta de datos de usuario.

Sin embargo, la investigación sugiere que incluso con todas estas precauciones, las aplicaciones aún pueden filtrar información valiosa a través de identificadores alternativos y redes de anuncios.

A pesar de las normativas de protección de datos como el Reglamento General de Protección de Datos (GDPR) en la Unión Europea y la CCPA en California, el negocio de la recopilación y venta de datos sigue prosperando. La investigación demuestra que, si bien cada actor individual en este ecosistema puede operar dentro de los márgenes legales, el sistema en su conjunto permite la explotación masiva de la privacidad de los usuarios.